BDCOM

Настройка опции 82 и snooping

ip dhcp-relay snooping ip dhcp-relay snooping vlan 1301,1364 ip dhcp-relay snooping information option format hn-type

| Параметр | Описание |

|---|---|

vlan 1301,1364 | Вланы к которым подключены абоненты |

| hn-type | Настройка авторизации по ONU + VLAN в опции Agent-Remote-Id передаётся MAC ONU (Клиентская приставка) |

| cm-type | Настройка авторизации по ONU + VLAN в опции Agent-Remote-Id передаётся MAC OLT (Главная станция) |

Mikrotik

Настройка DHCP с помощью Winbox

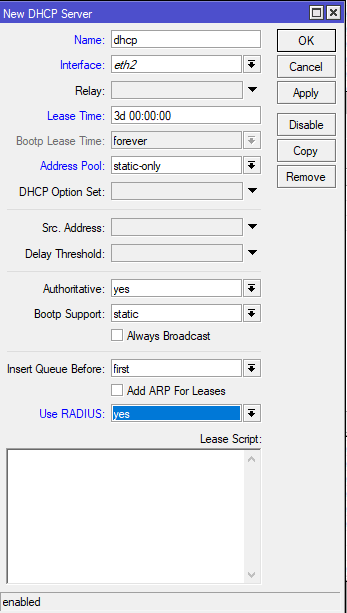

Далее создадим DHCP-сервер, укажем срок аренды три дня и выберем интерфейс с которого будут раздаваться адреса.

Обратите внимание, что в вашей сети может использоваться другой интерфейс.

Если все правильно настроено на RADIUS сервер приходят следующие пары.

NAS-Port-Type = Ethernet NAS-Port = 2205156610 Called-Station-Id = "DHCP-server" User-Name = "00:1B:FC:3A:B7:AA" User-Password = "" Agent-Remote-Id = 0x00067072cf5c8f82 Agent-Circuit-Id = 0x0004000b0101 NAS-Identifier = "MikroTik" NAS-IP-Address = 10.10.0.1

Если используете авторизацию по порту и маку коммутатора в запросе обязательно должны быть параметры Option 82

Agent-Remote-Id = 0x00067072cf5c8f82 Agent-Circuit-Id = 0x0004000b0101

Ответ RADIUS для Mikrotik'a (Access-Accept/Access-Deny)

Sending Access-Accept of id 19 to 193.106.59.230 port 55118

Mikrotik-Address-List = "CLIENTS_12"

Session-Timeout = 300

Framed-IP-Address = 10.10.1.200

Шейпер

По умолчанию система производит шейпер по средством правил

Ascend-Xmit-Rate = 2097152

Ascend-Data-Rate = 1048576

если включить опцию $conf{INTERNET_EXTERNAL_SHAPPER}=1; (для старых версий $conf{DHCPHOSTS_EXTERNAL_SHAPPER}=1;) система будет производить шейпер через внешние табличные правила и добавлять абонента в адрес лист через

Mikrotik-Address-List = "CLIENTS_67"

где CLIENT_67 это CLIENT_ префикс адрес листа, а 67 ID тарифного плана

ISC-DHCP

При использовании ISC-DHCP настраиваем DHCP RELAY на микротике с помощью Winbox

IP > DHCP RELAY

Подсчет трафика

Подсчет трафика осуществляется через модуль IPN.

АСР Казна-39

Включить модуль Equipment и Freeradius DHCP.

Включите сборщик PON информации PON GRabber.

/usr/abills/libexec/billd equipment_pon

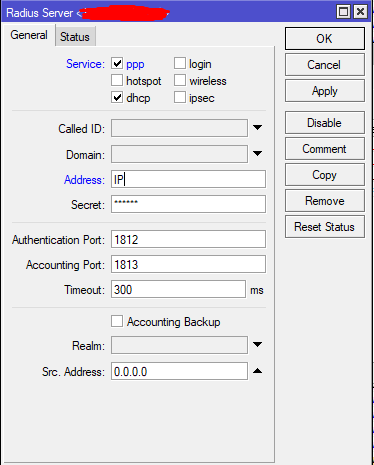

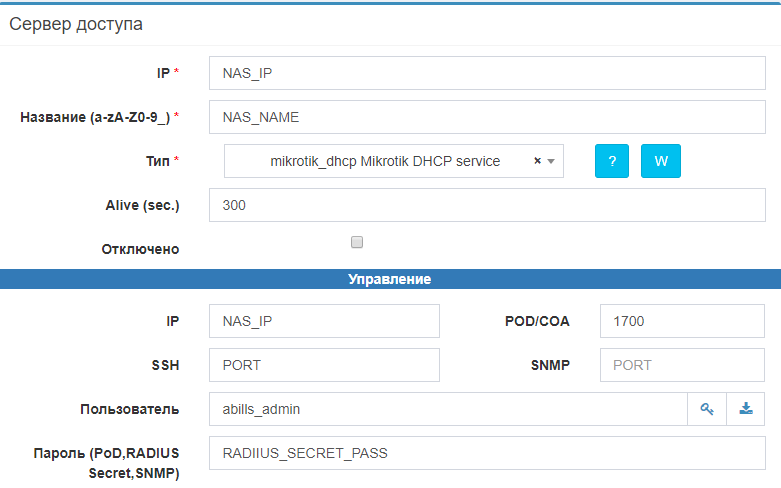

Заводим Mikrotik

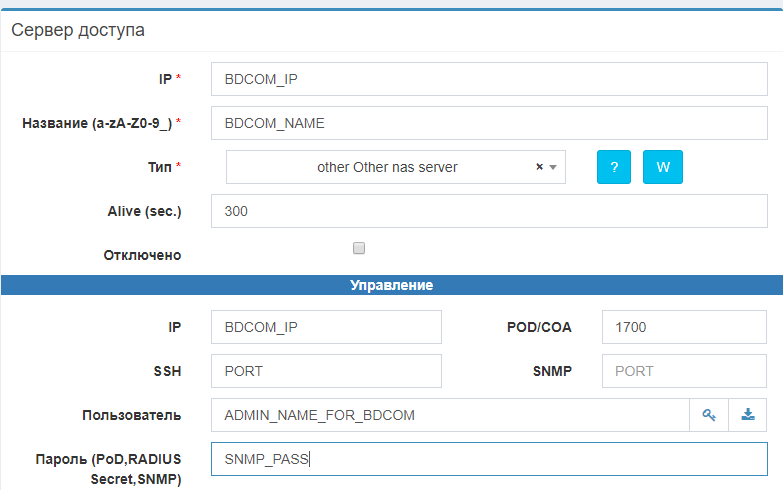

Заводим BDCOM OLT как сервер доступа

После заведения перейдите в вкладку Дополнительно и зарегистрируйте оборудование.

После регистрации будет доступно управление и мониторинг по SNMP. Для проверки просмотрите вкладки Порты и PON Привязка оборудования завершена

Настройка авторизации

Установите модуль Freeradius DHCP (Mac_auth2.pm)

cp Mac_auth2.pm /usr/abills/Abills/mysql/

#Включаем авторизатор

$AUTH{mikrotik_dhcp}='Mac_auth2';

# Настройка авторизации по ONU + VLAN в опции Agent-Remote-Id передаётся MAC ONU

$conf{DHCP_O82_BDCOM_TYPE}='hn-type';

# Настройка авторизации по ONU + VLAN в опции Agent-Remote-Id передаётся MAC OLT

$conf{DHCP_O82_BDCOM_TYPE}='cm-type';

$conf{AUTH_PARAMS}=1;

#Выражение для парсинга входных параметров

$conf{AUTH_EXPR}='Agent-Circuit-Id:0x([0-9a-f]{4})00([0-9a-f]{4}):VLAN,PORT_DEC';

Перезагружаем RADIUS

Включение абонента в биллинге

Заходим на абонента и переключаемся в вкладку IP/DHCP

выбираем сеть

переходим в секцию o82

выбираем устройство

выбираем порт

заполняем VLAN (если VLAN заполнен в сети он автоматически подставляется)

Авторегистрация незарегистрированных абонентов

Заводим гостевой пул (Пример: 192.168.205.0/24) в меню Настройка>Сервер доступа>IP POOLs.

Прописываем редирект в конфигурационном файле config.pl.

# Выдача гостевого пула с номером 10 и занесение абонентов в Mikrotik Address-List **_UNKNOWN**

$conf{INTERNET_GUEST_POOLS}='0:10:Session-Timeout=300,Mikrotik-Address-List=_UNKNOWN';

# Включение авторегистрации для сети 192.168.205.0/24

$conf{INTERNET_IP_DISCOVERY}='24:192.168.205.0/24:PORTS,VID,NAS_ID,MAC;';

Возможные ошибки

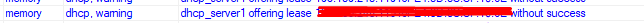

Ошибка в логе микротика:

Для решения нужно включить опцию dhcp snooping trust, для этого ознакомьтесь с документацией BDCOM Manual_P3310_Rus_22022013.pdf(страницы 28-29).